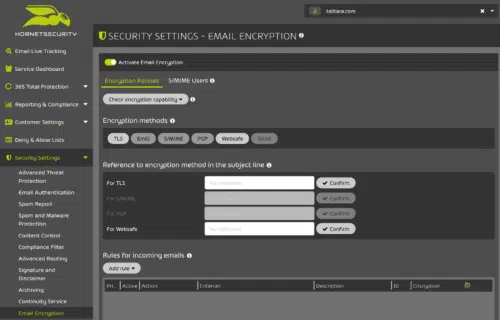

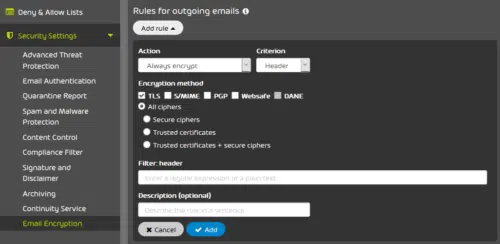

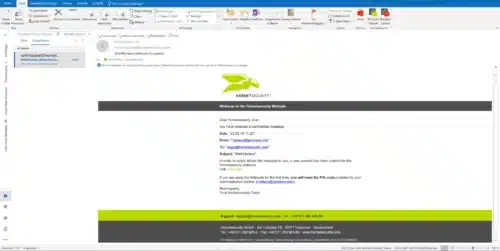

Eine leistungsfähige E-Mail-Verschlüsselung ist essentiell. Die Global SMIME/PGP Encryption gewährleistet, dass Ihre E-Mail-Kommunikation vor unautorisierten Zugriffen oder Modifikationen bis hin zum Empfänger umfassend geschützt ist. Mit 365 Total Protection und der Global SMIME/PGP Encryption bleiben Ihre unternehmenskritischen und vertraulichen Daten vor fremden Blicken sicher.

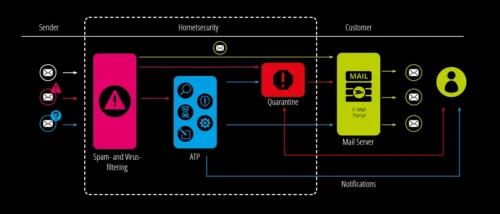

Intention Recognition System: Aktiviert einen Alarm, wenn inhaltliche Muster auf bösartige Absichten deuten.

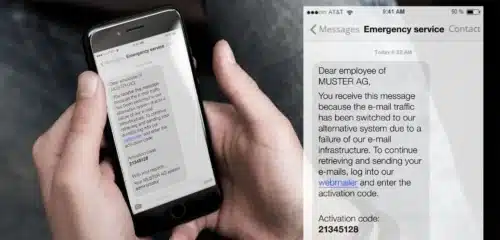

Fraud Attempt Analysis: Überprüft Echtheit und Integrität von Metadaten sowie den Inhalt von E-Mails.

Identity Spoofing Recognition: Identifiziert und unterbindet die Nutzung gefälschter Absender-Identitäten.

Spy-Out Detection: Schützt vor Spionageversuchen, die darauf abzielen, vertrauliche Informationen zu erlangen.

Feign Facts Identification: Analysiert den Inhalt von Nachrichten auf das Vorspiegeln erfundener Tatsachen.

Targeted Attack Detection: Spürt gezielte Angriffe auf Einzelpersonen auf.

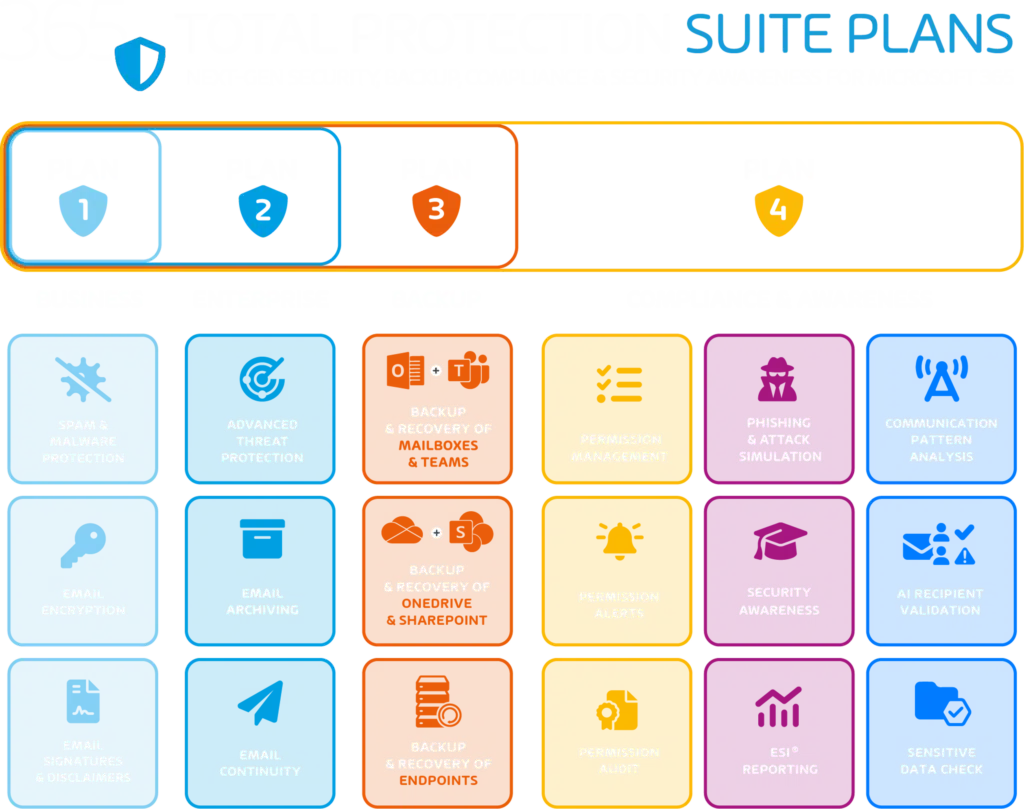

Da Microsoft 365 von sich aus keine direkten Möglichkeiten zur Datensicherung oder -wiederherstellung bietet, ist es für Unternehmen essenziell, sich mit einer umfassenden und verlässlichen Backup-Lösung zu schützen. Hornetsecuritys 365 Total Backup ermöglicht Ihnen die Sicherung all Ihrer Microsoft 365-Daten:

Durch die erweiterte Suchfunktion von 365 Total Backup können Sie gezielt Dateien zur Wiederherstellung auswählen, sei es für OneDrive, SharePoint oder Endpoints. Hier sind die Wiederherstellungsoptionen, die Ihnen zur Verfügung stehen:

Für Microsoft 365 Postfächer, OneDrive-Accounts und SharePoint:

Für Microsoft Teams Chats:

Die Wiederherstellung aller Dateien und Ordner auf einer bestimmten Windows-Workstation oder einem Laptop ist direkt auf dem ursprünglichen Gerät oder einem Endpoint-Management-Server möglich.

VPN nicht erforderlich: Endpoints können ohne die Notwendigkeit eines VPNs gesichert werden.

Skriptgesteuerte Bereitstellung: Die Installation von Endpoint-Agents kann über Gruppenrichtlinien, Remote-Monitoring- und Management-Tools oder PowerShell-Skripte erfolgen, wobei zwischen manuellen oder automatischen Installationen gewählt werden kann.

Endpoint Backup Policies: Für Gruppen von Windows-Endpoints lassen sich spezielle Einstellungen und Backup-Richtlinien in Bezug auf Backup-Verzeichnisse, Cloud-Speicheroptionen, die Backup-Frequenz und Aufbewahrungsstrategien individuell festlegen.

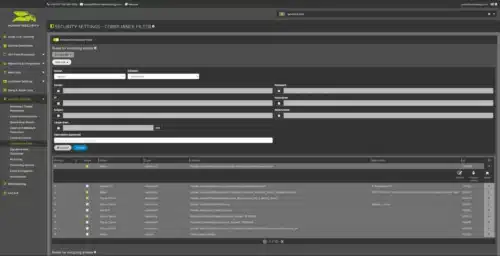

Die Verwaltung von Berechtigungen in Microsoft 365 stellt oftmals eine große Herausforderung dar. Dank unseres benutzerfreundlichen GRC-Dienstes (Governance, Risk and Compliance) wird die Verwaltung von Microsoft 365-Berechtigungen, die Durchsetzung von Compliance-Richtlinien und das Monitoring von Regelverstößen deutlich vereinfacht.

Sämtliche M365-Berechtigungen auf einen Blick: Durch praktische Filterfunktionen lässt sich schnell überprüfen, wer welche Berechtigungen hat. Die detaillierte Darstellung von Gruppenhierarchien sorgt für Transparenz bezüglich der tatsächlichen Zugriffsrechte der Anwender.

Compliance problemlos umsetzen: Sichern Sie eine regelkonforme Datenstruktur in SharePoint, Teams und OneDrive und vermeiden Sie die Weitergabe sensibler Daten durch Nutzer, indem Sie entweder vordefinierte Best-Practice-Richtlinien nutzen oder spezifische Compliance-Vorgaben für M365-Konten festlegen.

Audit-Funktion: Beugen Sie potenziellen Richtlinienverstößen vor, indem Sie Site-Einstellungen anhand festgelegter Compliance-Richtlinien anpassen oder den Zugriff für bestimmte Nutzer und Gruppen zurücknehmen.

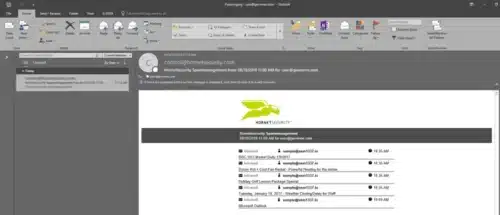

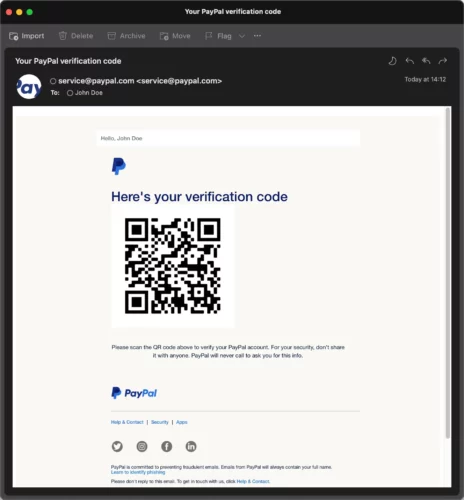

AI Recipient Validation bietet Schutz vor Sicherheitslücken, Datenverlusten und dem irrtümlichen Versenden von E-Mails an inkorrekte Adressaten.

E-Mail-Analyse in Echtzeit*

AI Recipient Validation wertet E-Mails basierend auf Ihrer bisherigen Korrespondenz aus und generiert Warnungen in verschiedenen Situationen:

KI-gestützte Anpassung

AI Recipient Validation lernt aus dem Nutzerverhalten und den Reaktionen auf Warnungen, um Empfehlungen und Hinweise für zukünftige E-Mails automatisch zu optimieren.